Este peculiar malware, capaz de transmitir ficheros infectados a través del sistema de altavoces y micrófonos de los equipos, podría vulnerar el air-gap de seguridad que protege un sistema de posibles infecciones.

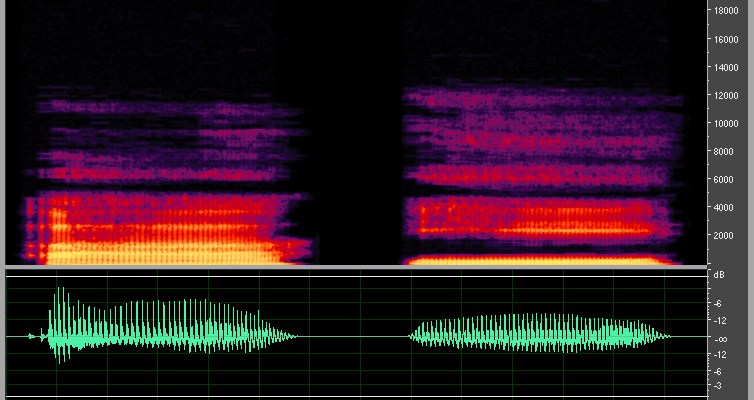

El investigador de seguridad Dragos Ruiu hizo pública hace unas semanas cierta información acerca de la posible propagación de un tipo de malware entre los ordenadores de su laboratorio a través de un medio hasta ahora poco usual, el aire. Las investigaciones previas sobre este bug apodado badBIOS han determinado un sofisticado método para transmitir archivos infectados, utilizando el sistema de altavoces y micrófonos de los equipos como medio para propagar la carga útil del malware a través del sonido.

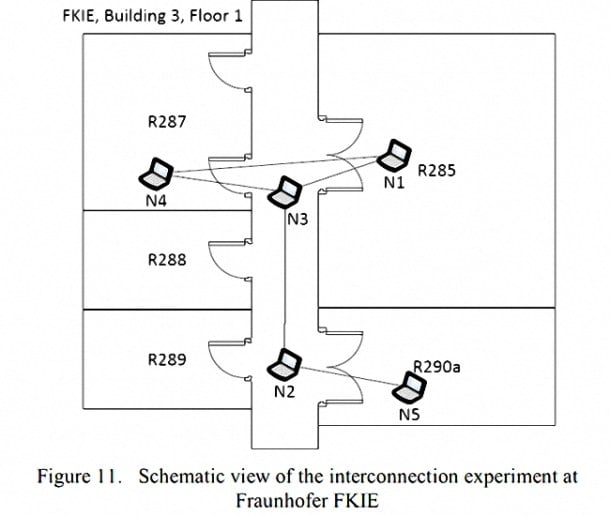

Desde la detección de este malware, el investigador Dragos Ruiu ha estado investigando durante varios años a badBIOS y según sus conclusiones preliminares, su naturaleza es similar a la de otros rootkits que impiden a los usuarios desde borrarlo hasta bloquear el arranque del sistema desde un disco físico. Pese a la incredulidad inicial de algunos expertos en seguridad, el equipo de científicos del Franuhofer Institute ha publicado un artículo donde demuestra cómo el malware es capaz de vulnerar lo que hasta ahora parecía una barrera infalible, el air-gap o el aislamiento completo de un sistema con respecto a otras redes menos seguras como medida extrema para proteger el sistema frente a posibles infecciones.

Para la demostración de cómo badBIOS puede vulnerar el air-gap de seguridad y transmitir información desde los altavoces de un equipo para ser registrado por el micrófono de un sistema aislado, los investigadores fueron capaces de hacer ping en la señal propagada por un módem definido por software basado en GNU Radio Project, de un sistema a otro con velocidades de transferencia que alcanzaban hasta los 19,7 metros entre equipos.

Evidentemente se trata de una transferencia de datos relativamente baja, apenas 20 bits por segundo, que demoraría la transmisión de datos entre cuatro ordenadores en hasta 18 segundos. Pero Ruiu advierte que badBIOS es una de las primeras etapas visibles de este peculiar malware que podría afectar a Windows, OSX, Linux y sistemas BSD en un futuro.

No obstante, los científicos también aseguran que es posible bloquear el ataque del malware implementando un filtro electrónico que deje pasar un determinado rango de frecuencias de una señal y bloquee el resto de sonidos por debajo de un determinado umbral. Aunque también bastaría con configurar los ordenadores para que sólo funcionen los auriculares –sin micrófonos– o simplemente eliminar los altavoces del sistema.

A pesar de que este tipo de malware requiere el uso de un software adicional o keylogger para que su ataque sea realmente efectivo, también es cierto que la poca información que transmite hace prácticamente imposible su detección previa. Es decir, cualquier sonido extraño procedente del altavoz de un ordenador en un momento determinado del día puede interpretarse como una posible interferencia entre equipos de laboratorio o por la presencia de un teléfono móvil cercano.

Por suerte, la propagación de este tipo de malware a través del sonido es algo puntual y no se trata de un problema generalizado del que debamos preocuparnos. Aunque siempre nos queda la opción de prescindir de los altavoces y el micrófono de nuestro ordenador y recurrir al iPod para escuchar música mientras trabajamos.

Imágenes | vía wikipedia