La tecnología cuántica trae consigo grandes desafíos para la seguridad de los servicios que disfrutamos hoy en día.

Grandes corporaciones como Telefónica, IBM, Google y Microsoft están realizando inversiones sustanciales para acelerar el desarrollo de los primeros ordenadores cuánticos capaces de abordar problemas de gran relevancia.

Cómo los futuros ordenadores cuánticos pueden comprometer la seguridad de la red actual

Uno de los problemas que quieren abordar con estos nuevos ordenadores es la factorización de números grandes en la multiplicación de dos números primos. Aunque este problema pueda parecer sencillo para algunos, en la actualidad no poseemos una solución efectiva, y su NO resolución es fundamental para preservar la seguridad de Internet. En particular, este problema garantiza que nuestras comunicaciones permanezcan inaccesibles para terceros y nos permite mantener una interacción segura con nuestras instituciones financieras.

La mera posibilidad de que alguien disponga de un ordenador cuántico capaz de resolver el problema de factorización pone en tela de juicio la integridad de la de la red tal y como la conocemos. En Telefónica, estamos liderando el camino al enfrentar este desafío de repercusión global con el propósito de asegurar que nuestra red continúe siendo un entorno seguro para nuestros clientes en la nueva era cuántica.

En Telefónica, estamos liderando el camino al enfrentar este desafío de repercusión global con el propósito de asegurar que nuestra red continúe siendo un entorno seguro para nuestros clientes en la nueva era cuántica.

¿En qué consiste el problema actual de factorización?

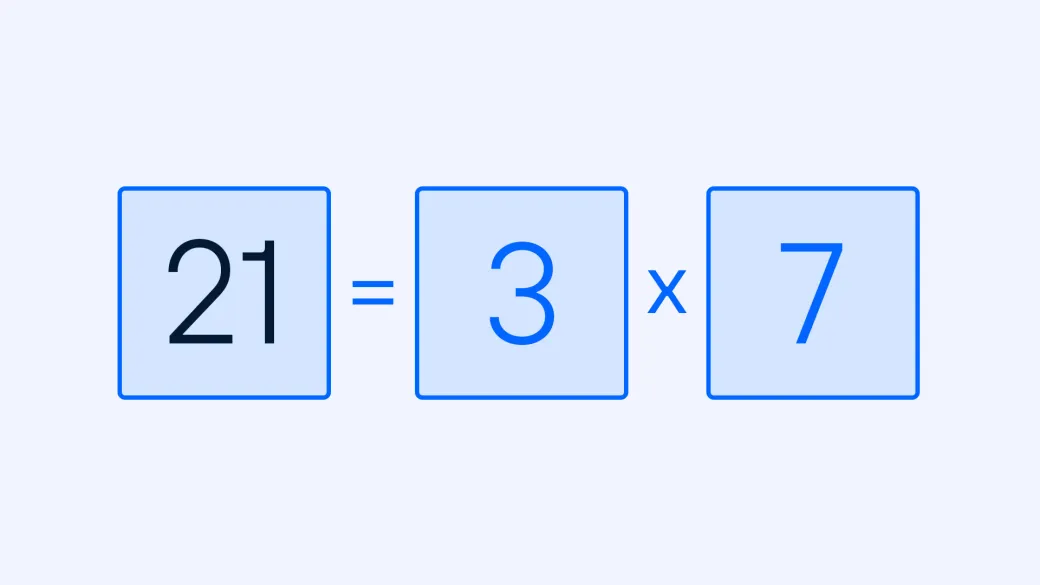

Si alguien te pregunta qué dos números, cuando se multiplican, dan como resultado 21, serías capaz de responder que 3 por 7 da 21.

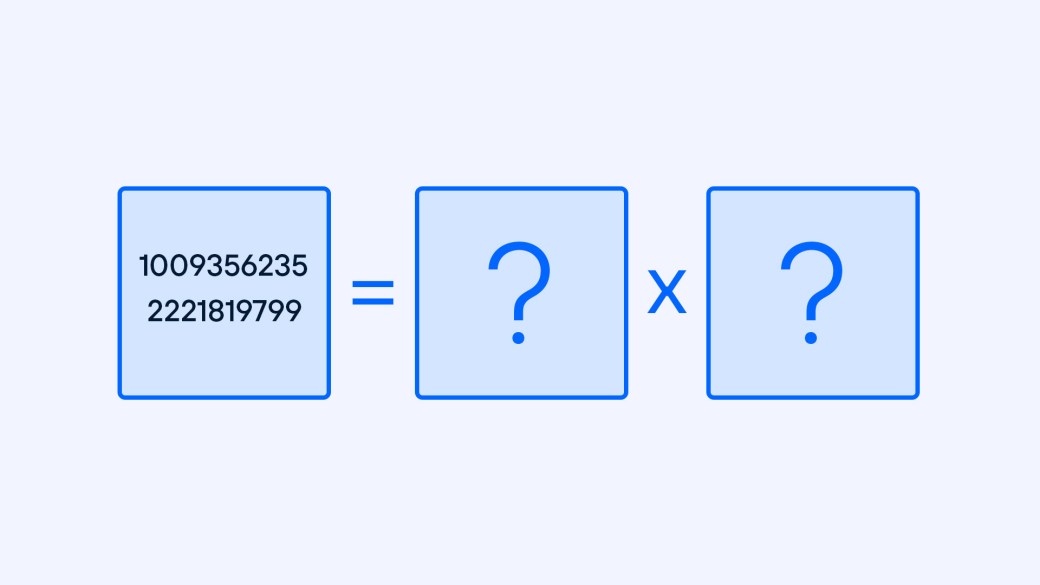

Lo que acabas de hacer es factorizar el número 21. Si, además, los dos números que mencionaste son primos (3 y 7 lo son), entonces tienes todos los elementos necesarios para comprender la seguridad en Internet. Resulta que resolver este problema es muy difícil para las computadoras actuales cuando el número es muy grande. Intenta encontrar dos números primos que sean factores de un número de 20 dígitos.

Si queremos factorizar un número de 2048 bits (un número de 600 dígitos), se estima que tardaría 1 billón de años.

Protocolos de seguridad en ordenadores actuales

Aprovechando esta limitación de las computadoras actuales, se han diseñado protocolos que permiten el intercambio seguro de datos entre dos máquinas, donde ningún tercero puede descifrar la información. El protocolo más conocido para lograr esto es el RSA (Rivest-Shamir-Adleman).

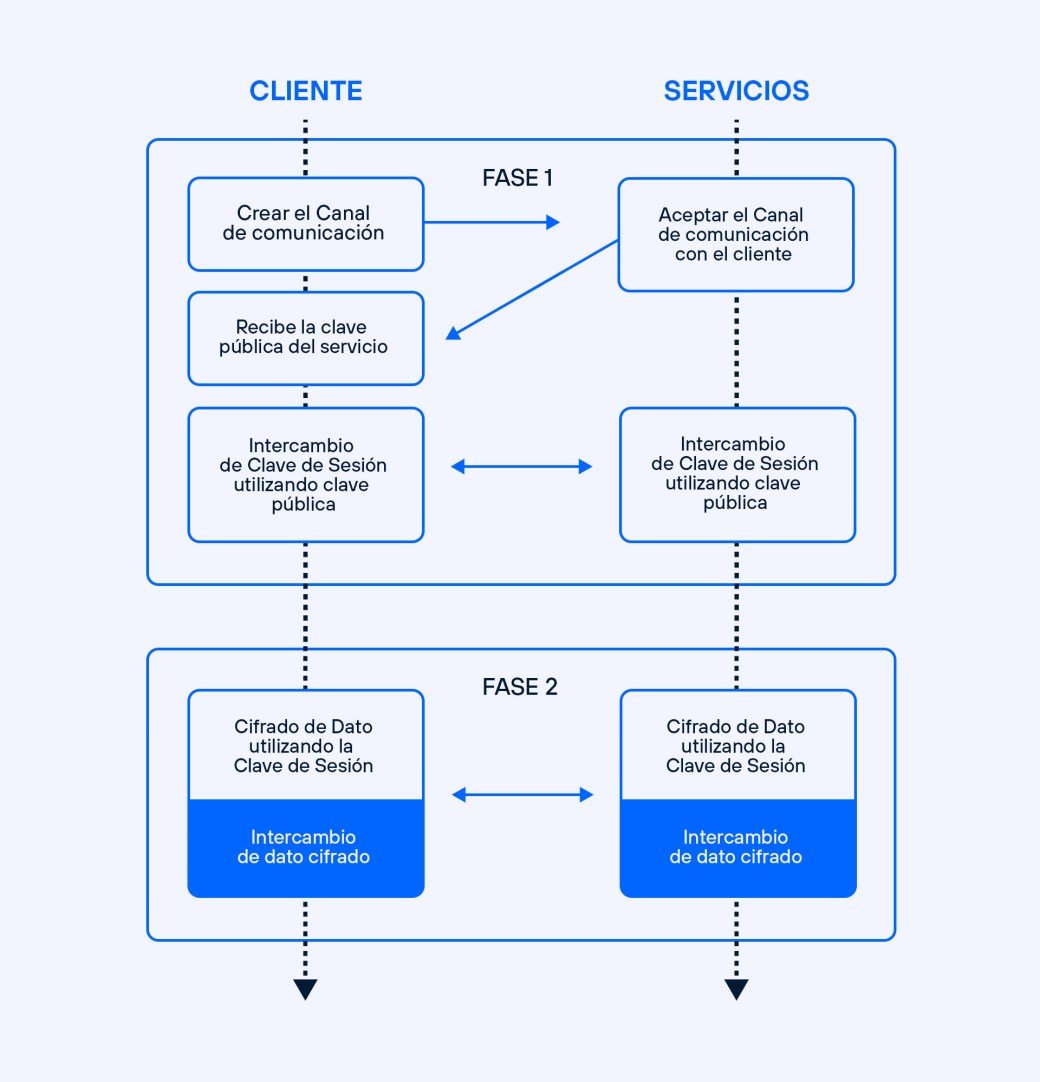

Muchos de los protocolos actuales de comunicación se basan en dos fases.

- En la primera fase, las dos entidades (máquinas) intercambian una Clave de Sesión compartida de forma segura utilizando un protocolo similar al RSA.

- En la segunda fase, la Clave de Sesión se utiliza para cifrar los datos que se envían entre ellas. Se hace de esta manera porque protocolos como RSA son costosos.

Si alguien logra romper el RSA (fase 1), podría interceptar la Clave de Sesión y descifrar todos los datos de la segunda fase. En la práctica, esto solo ocurre si alguien desarrolla un método eficiente para factorizar números grandes en 2 primos, lo cual hasta ahora no ha sucedido.

Eso hasta ahora.

¿Qué diferencia hay entre los ordenadores cuánticos y los ordenadores actuales?

Los ordenadores cuánticos y los ordenadores actuales difieren en la forma en que representan la información: los cuánticos utilizan qubits, mientras que los actuales utilizan bits. Es importante destacar que los qubits no deben considerarse simplemente como una versión avanzada de los bits, ya que son entidades completamente diferentes. Cada bit solo puede tener dos estados posibles (0 ó 1), mientras que un qubit puede existir en una superposición arbitraria de estos dos estados. Tener un qubit es similar a tener una moneda que puede estar en el estado de cara y cruz simultáneamente, como si hubieras lanzado la moneda al aire y aún no supieras el resultado.

Los ordenadores cuánticos operan mediante dos operaciones fundamentales. En primer lugar, manipulan la probabilidad de que cada qubit se encuentre en uno u otro estado. En segundo lugar, crean «enlaces cuánticos» conocidos como entrelazamiento (entanglements) entre los qubits, donde el estado de un qubit afecta a otros qubits enlazados. Es muy muy raro; es como si tuvieras miles y miles de monedas en el aire, donde el resultado de una moneda afecta a otras monedas que están entrelazadas. Una vez que has construido esta red de monedas entrelazadas que representa un problema, todo lo que debes hacer es medir un puñado de monedas para determinar en qué estado se encuentran.

Una de las características únicas de un ordenador cuántico es que permiten solucionar problemas que resultan inabordables para los ordenadores clásicos. Uno de estos problemas es la factorización utilizando el algoritmo Shor cuántico. Se estima que un ordenador cuántico con menos de un millón de qubits podría resolver el problema de la factorización de números de 2048 bits en cuestión de minutos.

Es difícil predecir con certeza cuándo estará disponible un ordenador cuántico lo suficientemente grande como para comprometer RSA. Sin embargo, existe un amplio consenso dentro de la comunidad científica en que esto podría suceder en las próximas décadas.

Otro de los principales riesgos de seguridad actuales se relaciona con la posibilidad de que un tercero no autorizado guarda datos cifrados con la intención de descifrarlos una vez que tenga acceso a un ordenador cuántico. Este escenario plantea preocupaciones significativas, ya que la criptografía basada en RSA, ampliamente utilizada en la actualidad, podría volverse vulnerable frente a los ataques cuánticos.

Es importante que las organizaciones estén al tanto de esta amenaza potencial y consideren la adopción de algoritmos y protocolos de cifrados resistentes a los ataques cuánticos, conocidos como criptografía postcuántica, para proteger la confidencialidad de la información en el futuro.

En Telefónica, vemos este desafío como una oportunidad para crear nuevos servicios para la sociedad que conecten a las personas de forma equitativa y segura. En la unidad de Discovery, trabajamos en diferentes proyectos para ayudar a clientes de Telefónica en realizar esta transición de forma segura. Estamos diseñando servicios y sistemas que permiten implantar nuevos algoritmos de criptografía capaces de resistir los ataques cuánticos.