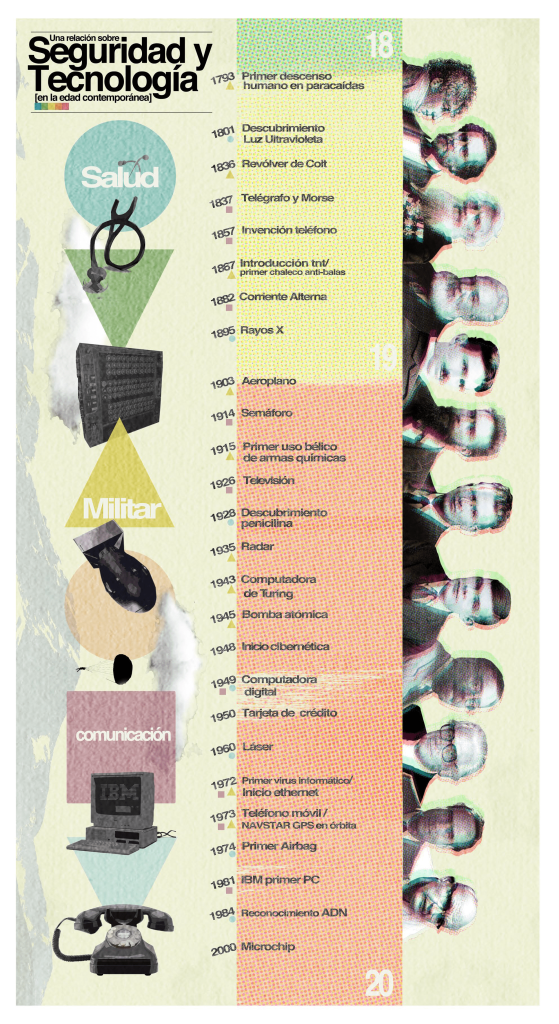

A lo largo de la historia existen factores que han condicionado la evolución de nuestra seguridad como especie. Ahora, la protección de los datos de nuestro hogar se convierte en una tarea pendiente.

El concepto de la seguridad humana nace a partir de otro sentimiento muy común entre nosotros: el miedo. Desde el punto de vista biológico, el miedo es una forma común de organización del cerebro primario de los seres vivos, y esencialmente consiste en la activación de la amígdala, situada en el lóbulo temporal cuando nuestra supervivencia se ve amenazada.

Ahora, cinco años nos separan desde el momento en el que el ex agente de la Agencia Nacional de Seguridad (NSA), Edward Snowden, recibió asilo político en Rusia tras dar a conocer el sistema de espionaje masivo de EE.UU. Sin duda, este acontecimiento, sumado a las filtraciones de Wikileaks, ha supuesto un cambio radical en la manera de entender nuestra seguridad digital.

La seguridad humana está estrechamente vinculada al concepto de protección, especialmente al del hogar. Por eso, desde el Neolítico, el ser humano ha decidido asentarse y tener especial cuidado con el lugar donde habita para que su estirpe pueda sobrevivir.

Tras los últimos avances en IoT, se requieren nuevas plataformas que aseguren la máxima protección de la red en nuestra casa. Por eso, la interacción entre los dispositivos conectados es clave para asegurar que esté protegida. Un nuevo informe de Juniper Research determinó que el gasto por parte de proveedores de productos y servicios y también de clientes de IoT se incrementará cerca de un 300% durante el periodo que va de 2018 a 2023. Es decir, en cinco años, el gasto en soluciones de ciberseguridad IoT se situará en 6.000 millones de dólares a nivel mundial.

Resulta aterrador que pudiese llegar a ocurrir algo parecido a este extracto de la serie Mr Robot en nuestro propio hogar, ¿verdad?. Pero como la realidad siempre supera la ficción, hace a penas unos meses Nicole Eagan, CEO de la compañía Darktrace, mencionó que un casino, sin especificar, había sufrido una fuga de información, siendo el vector de ataque un termostato IoT situado en su acuario.

El simple hecho de que nuestros dispositivos tengan acceso a Internet los hace inseguros. Esa es una máxima en la industria de la seguridad informática que se aplica con certeza. Estamos hablando de dispositivos que dependen al 100% de que su fabricante actualice el firmware. Un usuario medio es incapaz de llevar el control de los parches de seguridad que debería instalar ante vulnerabilidades que aparecen de cada uno de sus dispositivos inteligentes.

Por eso, los expertos advierten que siempre estaremos en una mejor posición si la seguridad ya se encuentra embebida en el dispositivo IoT, ya que esto facilitará el alineamiento de todos los demás componentes. Para asegurar nuestra protección es esencial que se tenga en cuenta los aspectos técnicos, ya que las técnicas tradicionales de seguridad, como el filtrado, el cifrado y la autenticación, pueden llegar a consumir una enorme capacidad de procesamiento y ancho de banda, lo que puede sobrecargar los sistemas.

Patrones y costumbres para proteger nuestro hogar:

- Proteger y securizar las conexiones de red entre los dispositivos y los sistemas back-end

- Proveer un sistema confiable en el que los usuarios puedan acceder a los distintos dispositivos. Mediante password, PIN, huella dactilar, etc.

- Encriptación. Se deben prevenir posibles ataques para asegurar la integridad de los datos y evitar que los hackers puedan interceptar las comunicaciones. Para ello se utilizarán algoritmos criptográficos.

- Generación, distribución, gestión y revocación de claves públicas y privadas. Muchas de las alternativas en el mercado buscan tener un mecanismo en que cualquier dispositivo pueda instalar un certificado digital a través de un third-party seguro.

- Análisis y monitorización. De esta manera se recolectan, agregan, monitorizan y normalizan los datos para ser procesados por aprendizajes de machine learning que detecten cualquier anomalía.

- Mantener la seguridad en las API de comunicación.

A pesar del desarrollo de los nuevos sistemas de seguridad, hemos llegado a un punto en el que la tecnología avanza de forma más rápida que el comportamiento del ser humano, por lo que tenemos que tener especial cuidado con toda la información y los datos que compartimos a diario.