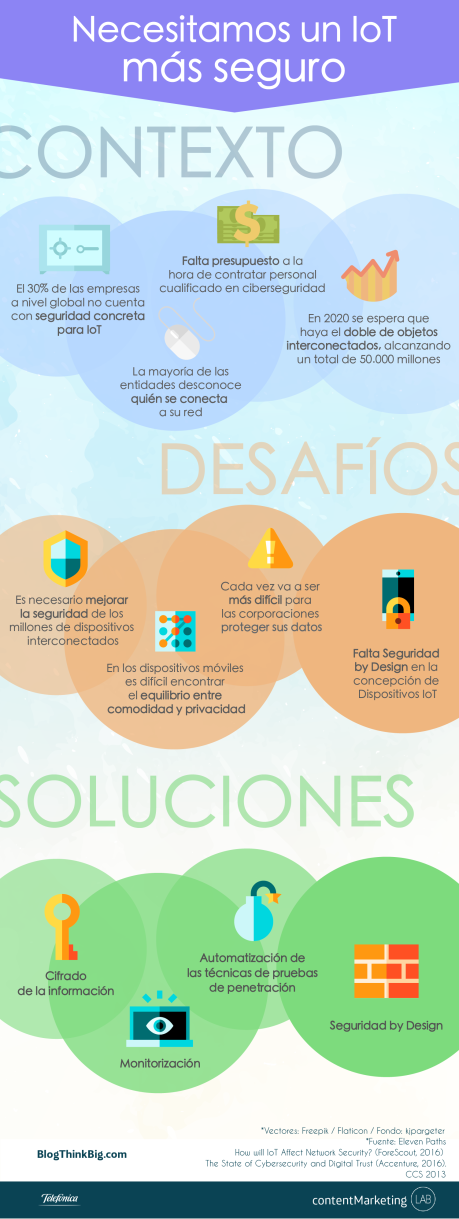

La ciberseguridad tiene un gran reto por delante: el Internet de las Cosas. Convertir el IoT en una parte más segura de la tecnología es una tarea inaplazable.

Ir directo a la infografía

Todos hemos utilizado una aplicación en el Smartphone que nos ha pedido acceso a nuestra localización, y hemos tenido que denegarla mil y una veces. La privacidad relacionada con nuestra localización solo tiene dos posibilidades: sí o no. Si permites que tu teléfono móvil sincronice tu localización, estarás identificado todo el tiempo; y si no le das el acceso, no disfrutarás de ninguna de las ventajas que tiene esta opción. Es difícil encontrar un equilibrio entre comodidad y privacidad, ya que si permites a tu móvil que acceda a localizarte todo el rato, no tendrás que darle acceso cada vez que te lo pida, pero tu privacidad se verá mermada.

Los grandes no pueden dejar grietas

Según un estudio de la empresa ForeScout, la conclusión es que muchas grandes firmas no son conscientes de la mejor manera para proteger su ciberseguridad. Es preocupante el hecho de que tantas grandes entidades sean vulnerables a ciberataques, y lo confirma el dato de que el 30% de los responsables encuestados afirmaron no contar con una seguridad concreta para el ámbito de IoT. La mayoría de las entidades no disponen de información sobre quién se conecta a su red, y el presupuesto que se invierte es insuficiente en muchos casos. El informe ‘The State of Cybersecurity and Digital Trust 2016’ de Accenture que incluye entrevistas a más de 200 altos ejecutivos, ha indicado recientemente que existe una falta de presupuesto a la hora de contratar personal cualificado en ciberseguridad.

En este escenario, Google y Apple han añadido controles minuciosos y precisos a sus sistemas operativos, que hacen que los usuarios puedan permitir o denegar el acceso a su privacidad a aplicaciones individuales. Pero esto no tiene por qué ser suficiente. Según los expertos, las amenazas en la red van a crecer, y cada vez va a ser más difícil para las corporaciones proteger sus datos. En este sentido, el 42% de los ejecutivos habla de que se necesita un presupuesto más holgado en materia de seguridad a la hora de proteger sus empresas.

En infografía

Posibilidades para mejorar el IoT

Hay que buscar distintas vías para mejorar la seguridad en Internet de las Cosas, que también afectan al teletrabajo, por ejemplo. Trabajar desde casa puede estar mal visto por el hecho de que los datos de la empresa se arriesgan más que si se trabaja en la oficina. Ante este escenario, varios expertos están llegando a un consenso sobre un protocolo para indicar cómo se debe actuar desde casa con respecto al trabajo. También hay que tener cuidado con las contraseñas. De este tema se lleva hablando mucho tiempo, pero es necesario extremar la precaución. Además de la contraseña corporativa, las personas que trabajen desde casa deben tener cuidado con los passwords que no se establecen con demasiado cuidado.

La propuesta de Eleven Paths la empresa de seguridad de Telefónica, es contundente en este ámbito. Con la tecnología Faast que esta empresa de seguridad ha desarrollado, la detección de vulnerabilidades en Internet está garantizada. Este servicio de persistent pentesting implementa y automatiza las técnicas de pruebas de penetración en un proceso continuo que detecta las brechas de seguridad en un periodo corto de tiempo. Este servicio combina la información obtenida y descubre las vulnerabilidades poniéndose en el papel del atacante, investigando potenciales ciberamenazas. El equipo de Eleven Paths ha conseguido facilitar excelentes medidas de seguridad 24X7 y ha desarrollado las mejores prácticas para proteger a organizaciones que quieren un mayor nivel de seguridad a menor coste.

La incorporación de Faast en el ecosistema de las empresas permitirá tener vigilado de manera constante el Shadow IT y el Shadow IoT, con el objetivo de reducir el tiempo de exposición de los dispositivos a las ciberamenazas. Esta solución en concreto complementa al resto de propuestas de Eleven Paths en materia de IoT, como Trusted Public Key Infraestructure, que identifica los dispositivos IoT conectados a una red, o Security Monitoring, cuya misión se basa en detectar comportamientos anómalos en esos mismos dispositivos.

En definitiva, los datos confidenciales son un aspecto en el que hay que detenerse. Es necesario cifrar esta información; de esta manera se evitan riesgos innecesarios si sufrimos un robo o se extravía algún material. La encriptación y la monitorización se vislumbran, por tanto, como medidas imprescindibles para hacer al Internet de las Cosas mucho más seguro. Y, por supuesto, no hay que olvidar nunca la importancia de la automatización de las técnicas de pruebas de penetración.

No nos engañemos, el IoT tiene debilidades y hay que hacerlas frente. La cantidad de información que almacenamos es incalculable, y dejarla a la disposición de terceros es un riesgo que es mejor no correr.