Hoy es un gran día para los equipos blue team, aquellos grupos multidisciplinares formados por expertos en ciberseguridad dedicados a analizar y defender los sistemas de una organización. Google ha anunciado el lanzamiento de Sec-Gemini v1, un modelo experimental de inteligencia artificial diseñado para revolucionar la forma en que se protege una empresa en el ámbito de la ciberseguridad.

Actualmente, el mundo de la ciberseguridad enfrenta una gran asimetría: mientras que los atacantes necesitan encontrar y explotar una sola vulnerabilidad para tener éxito, los defensores deben proteger sistemas enteros contra multitud de amenazas. Esta disparidad hace que la tarea de asegurar sistemas sea extremadamente compleja, tediosa y propensa a errores.Para abordar este desafío, Google ha desarrollado la solución Sec-Gemini v1, que combina las capacidades de razonamiento del modelo Gemini con conocimientos en tiempo real de ciberseguridad. Esta integración permite a Sec-Gemini v1 sobresalir en tareas clave como el análisis del origen de incidentes, análisis de amenazas y comprensión del impacto de vulnerabilidades o incidentes.

CTIBench: Cómo se mide la efectividad de Sec-Gemini v1

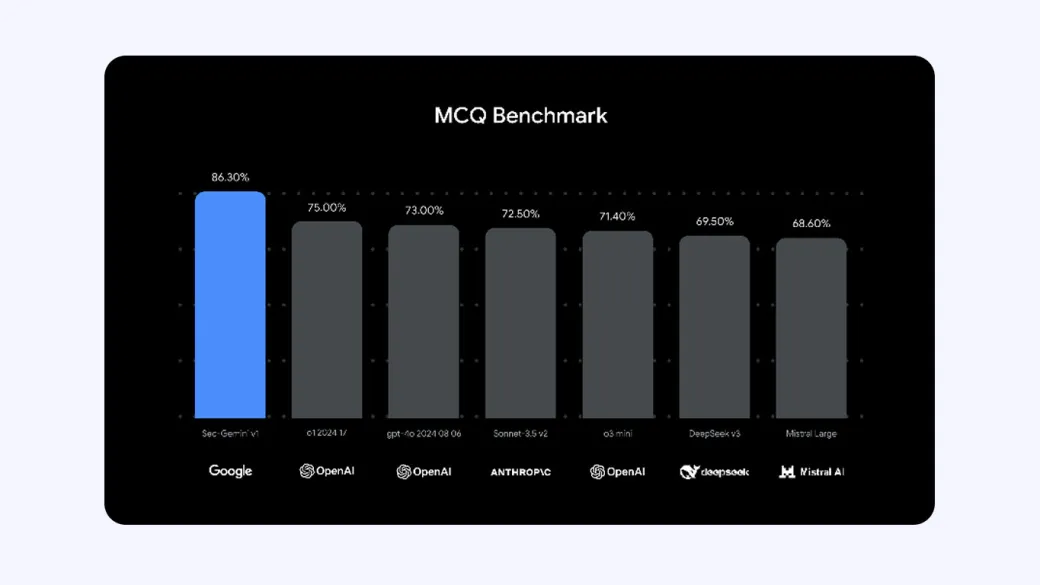

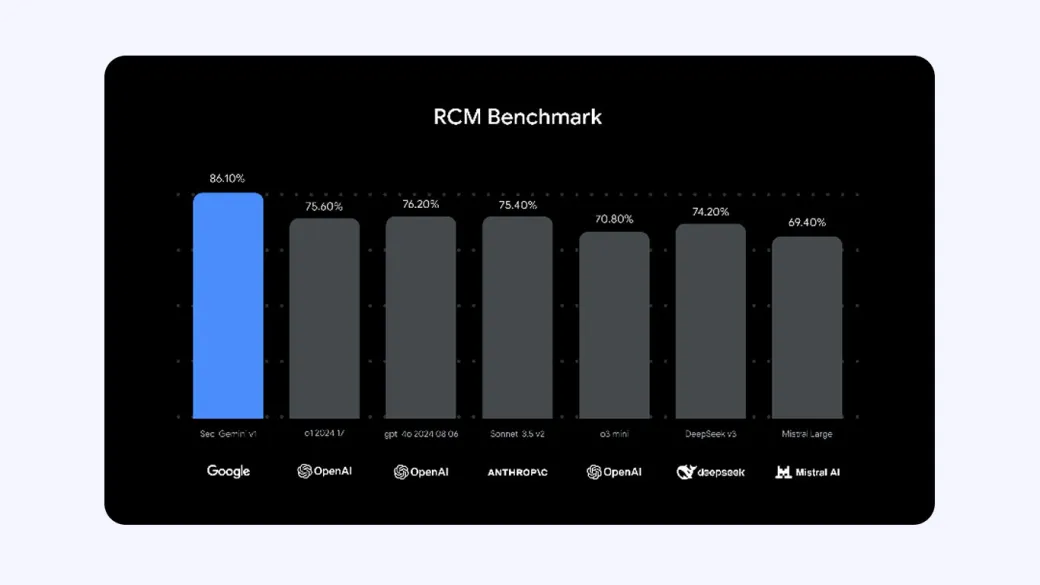

Para medir el rendimiento de este modelo de forma objetiva, Google ha utilizado CTIBench, un benchmark creado para evaluar las capacidades de los LLMs en Inteligencia de Amenazas Cibernéticas (CTI). El benchmark se compone de cinco tareas de evaluación distintas:

- CTI-MCQ: Un conjunto de datos de preguntas de opción múltiple que evalúa la comprensión de los LLMs sobre conceptos fundamentales de CTI, extraídos de fuentes autorizadas como NIST, MITRE, GDPR y otras.

- CTI-RCM (Root Cause Mapping): Evalúa qué tan bien los modelos pueden mapear descripciones de CVE a categorías CWE apropiadas, requiriendo una comprensión técnica profunda.

- CTI-VSP (Vulnerability Severity Prediction): Prueba la capacidad de predecir puntuaciones CVSS a partir de descripciones de vulnerabilidades, evaluando la comprensión de la gravedad de las amenazas.

- CTI-ATE (Attack Technique Extraction): Evalúa la capacidad de los modelos para identificar y mapear patrones de ataque a IDs de técnicas de MITRE ATT&CK.

- CTI-TAA (Threat Actor Attribution): Desafía a los modelos a atribuir ciberataques a actores de amenazas específicos basándose en informes de amenazas, poniendo a prueba el razonamiento complejo.

Casos de uso y capacidades destacadas de Sec-Gemini v1

Google ha compartido el rendimiento de Sec-Gemini v1 en dos tareas del CTIBench:

- CTI-MCQ: Supera a otros modelos en al menos un 11%.

- CTI-RCM (Root Cause Mapping): Logra una mejora de al menos un 10,5%.

Se desconoce el desempeño de Sec-Gemini v1 en el resto de las tareas del benchmark.

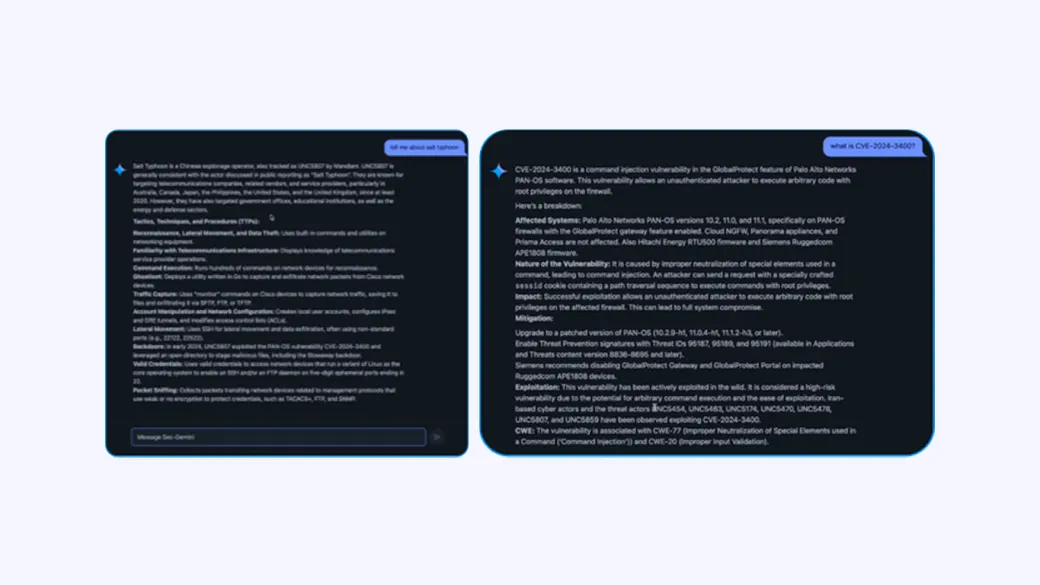

«¿Quién es Salt Typhoon?» o «¿Qué vulnerabilidades están asociadas con Salt Typhoon?». Mostrando así, como el moódelo es capaz de identificar y describir a un grupo de amenazas específico, explicar las vulnerabilidades asociadas y ser capaz de contextualizar esos riesgos para que un analista pueda comprender rápidamente su impacto en los activos de la organización.

Disponibilidad y acceso gratuito a Sec-Gemini v1 para fines de investigación

Por ahora, Google quiere colaborar con la comunidad y ofrece Sec-Gemini v1 de forma gratuita a organizaciones, instituciones, profesionales y ONGs seleccionadas para fines de investigación. Se puede solicitar el acceso anticipado a traves de este formulario

El lanzamiento de Sec-Gemini v1 marca un hito en la intersección de la inteligencia artificial y la ciberseguridad. Al proporcionar a los equipos de defensa herramientas más sofisticadas y eficaces, Google no solo aborda la asimetría existente en la ciberseguridad, sino que también establece un nuevo estándar en la protección contra amenazas digitales en constante evolución.